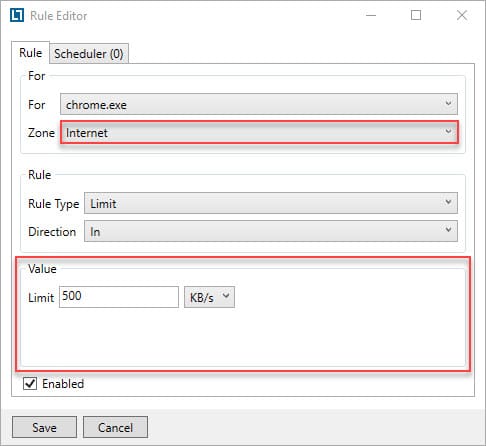

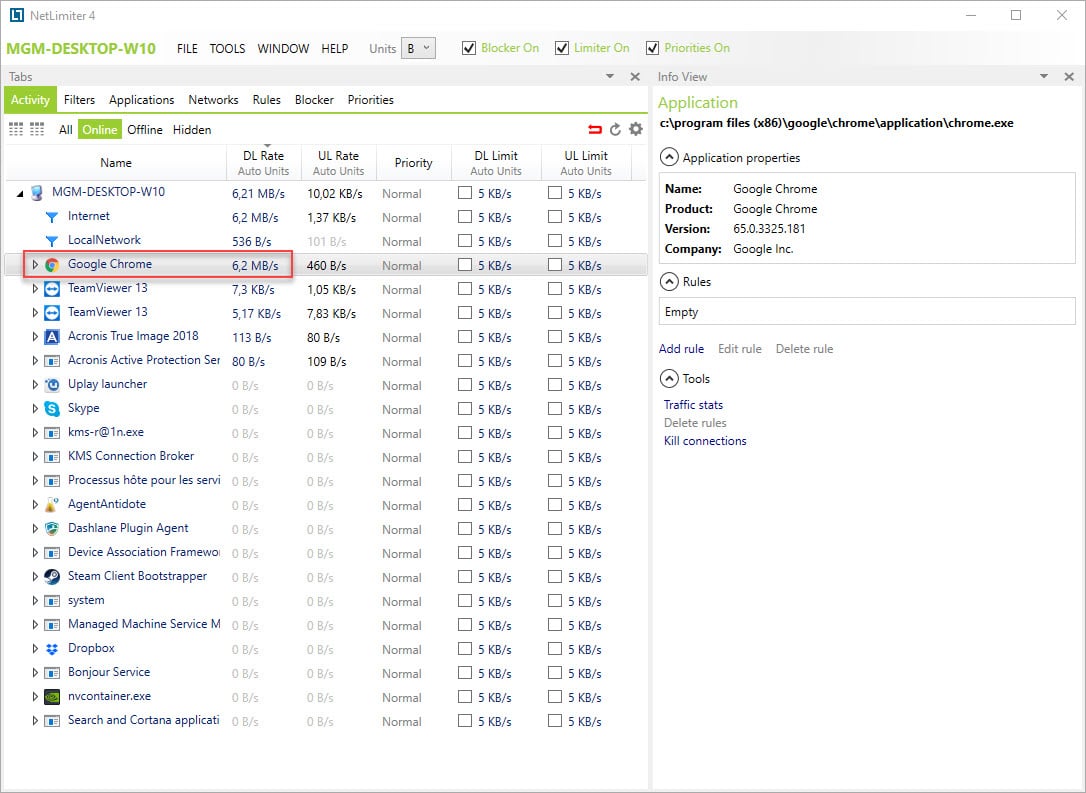

Comment limiter la bande passante d'une application spécifique ? – Tech2Tech | News, Astuces, Tutos, Vidéos autour de l'informatique

Comment limiter la bande passante d'une application spécifique ? – Tech2Tech | News, Astuces, Tutos, Vidéos autour de l'informatique

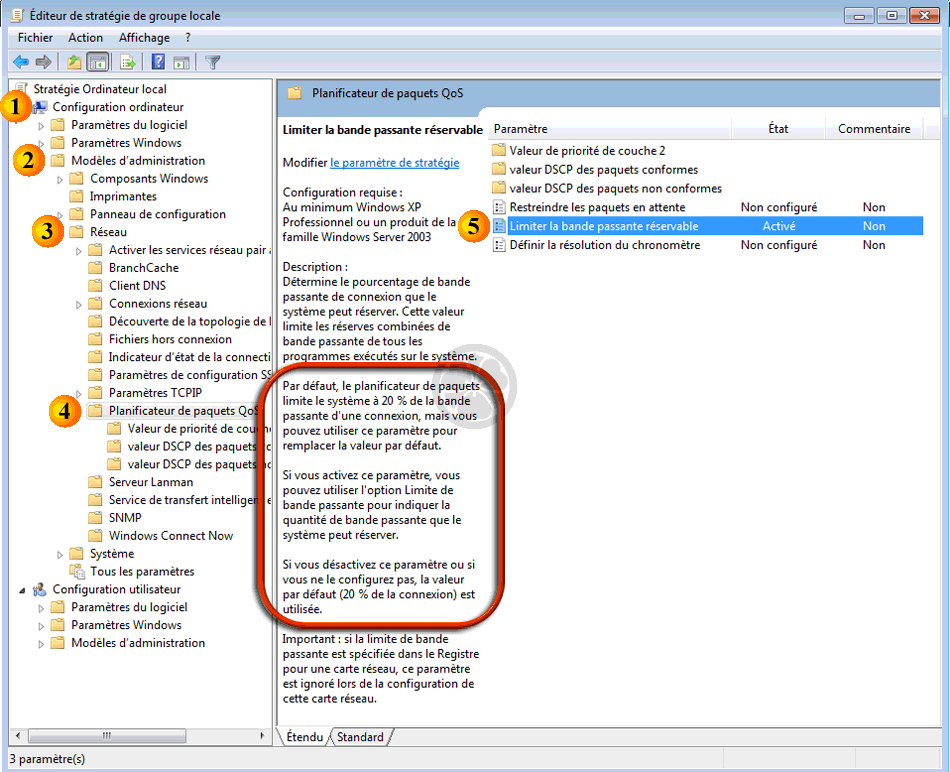

Augmentation de la bande passante Internet - Récupérer les 20% de bande passante que Windows se réserve

Comment limiter la bande passante d'une application spécifique ? – Tech2Tech | News, Astuces, Tutos, Vidéos autour de l'informatique

La cybersécurité pour les débutants – Un lexique informatique - Le Net Expert - Expert Informatique mise en conformité RGPD - Consultant et Formateur RGPD Mises en conformité - Expert Informatique Cybercriminalité -